1. 前提

1.1 某颜色cms弱口令原理

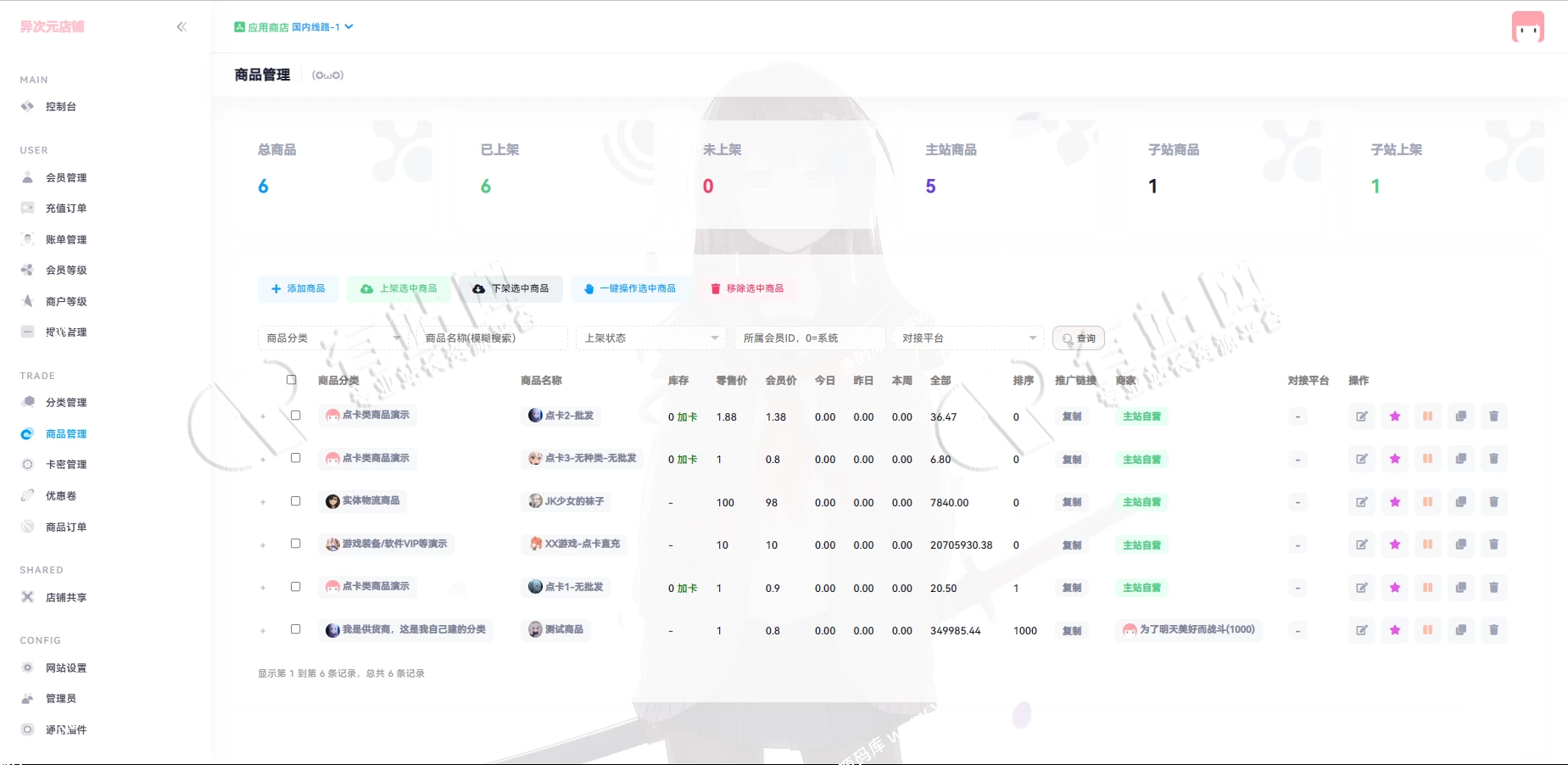

去年的时候,在网上看到有些师傅在打击颜色站,当时自己也摸索着试试,利用一个叫做jiuse cms的站来进行批量测试。

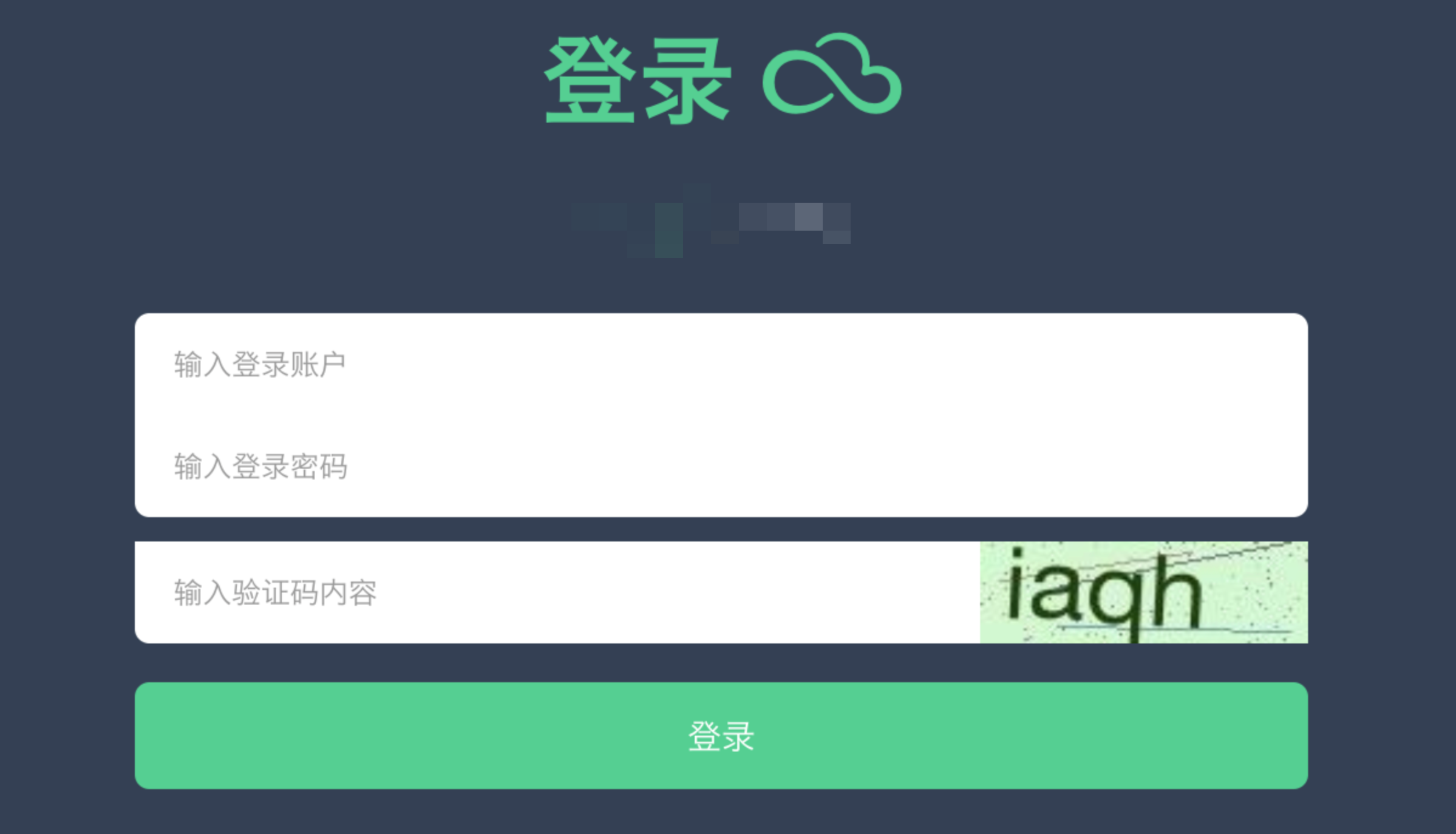

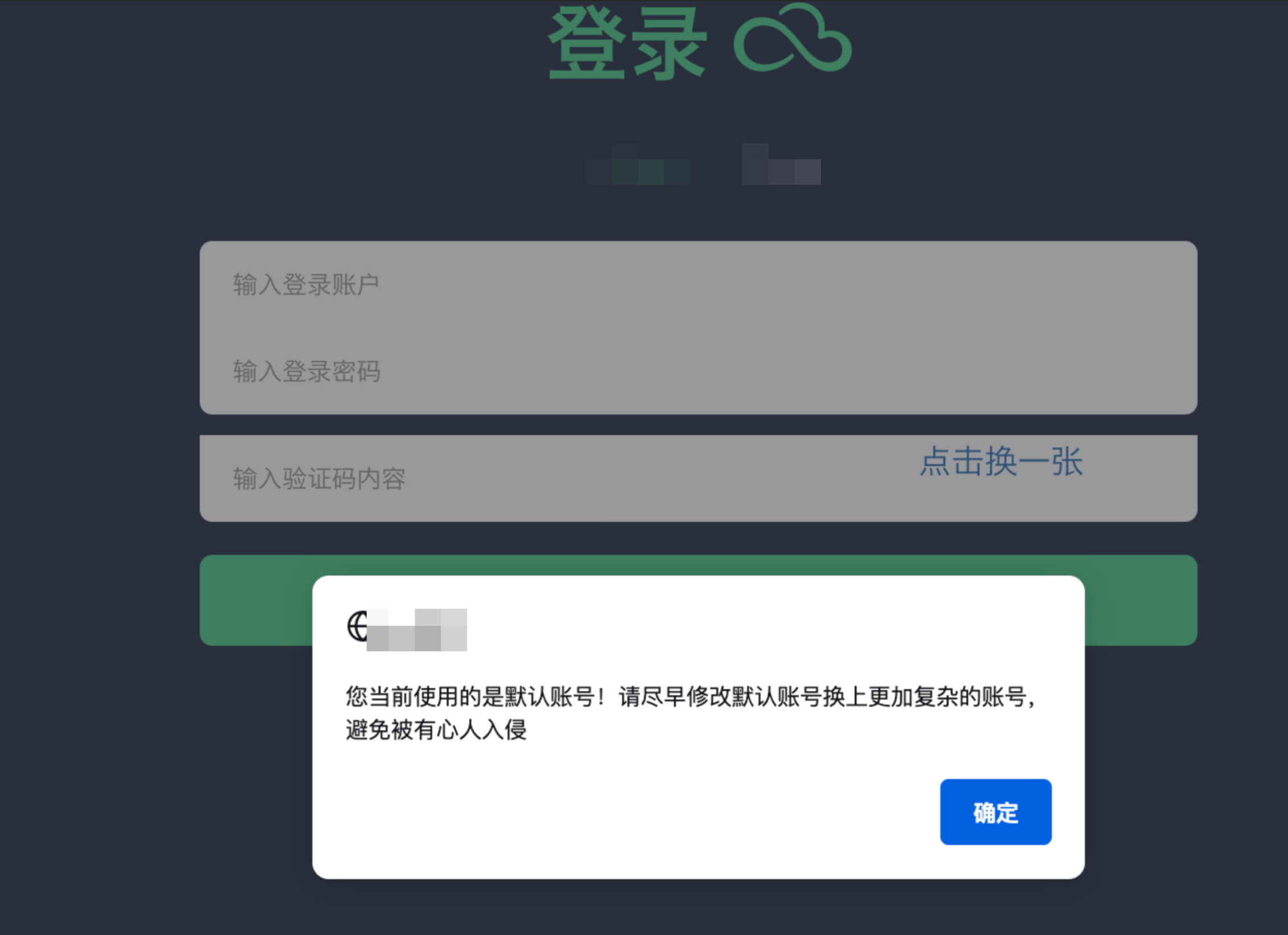

这个cms的特点是非常的小,前台除了xss之外,基本上漏洞都在后台,所以需要知道后台密码才行,这种后台需要账号、密码和验证码,理论上爆破的话,有点难搞:

但是,但是,在这里比较有意思的点来了:

如果这个站默认使用了官方的账密,当访问后台的时候就会提示有弱口令:

所以网上就有很多这种检测的脚本,只要命中了您当前使用的是默认账号!请尽早修改默认账号换上更加复杂的账号,避免被有心人入侵这种字段,理论上就可以直接使用弱口令进入后台:

使用官方弱口令来进入后台,进入后台之后,getshell参考一下的文章:

https://www.adminxe.com/2347.html

后台的地址有两种:adminx 或者 adminz

1.2 关于某颜色cms

这个cms有人分析过,网上的文章也很多,主要是用来传播违法的淫秽色情的,他们主要赚钱的方法是给bc站进行seo引流,这种cms搭建非常容易,而且他有一个非常重要的特点:

无数据库,账密配置在php文件中

优点就是你无法注入,相当于”纯静态了”。

1.3 弱口令爆破

根据网上大佬们给出的爆破脚本和原理,然后结合自己的特色,修改一下大佬的脚本,写一个批量脚本。

https://github.com/crow821/crowsec

根据导出的txt,批量处理之后,跑出来了几个:

当然,根据后面的结果来看的话,弱口令远远不止这么多。。。

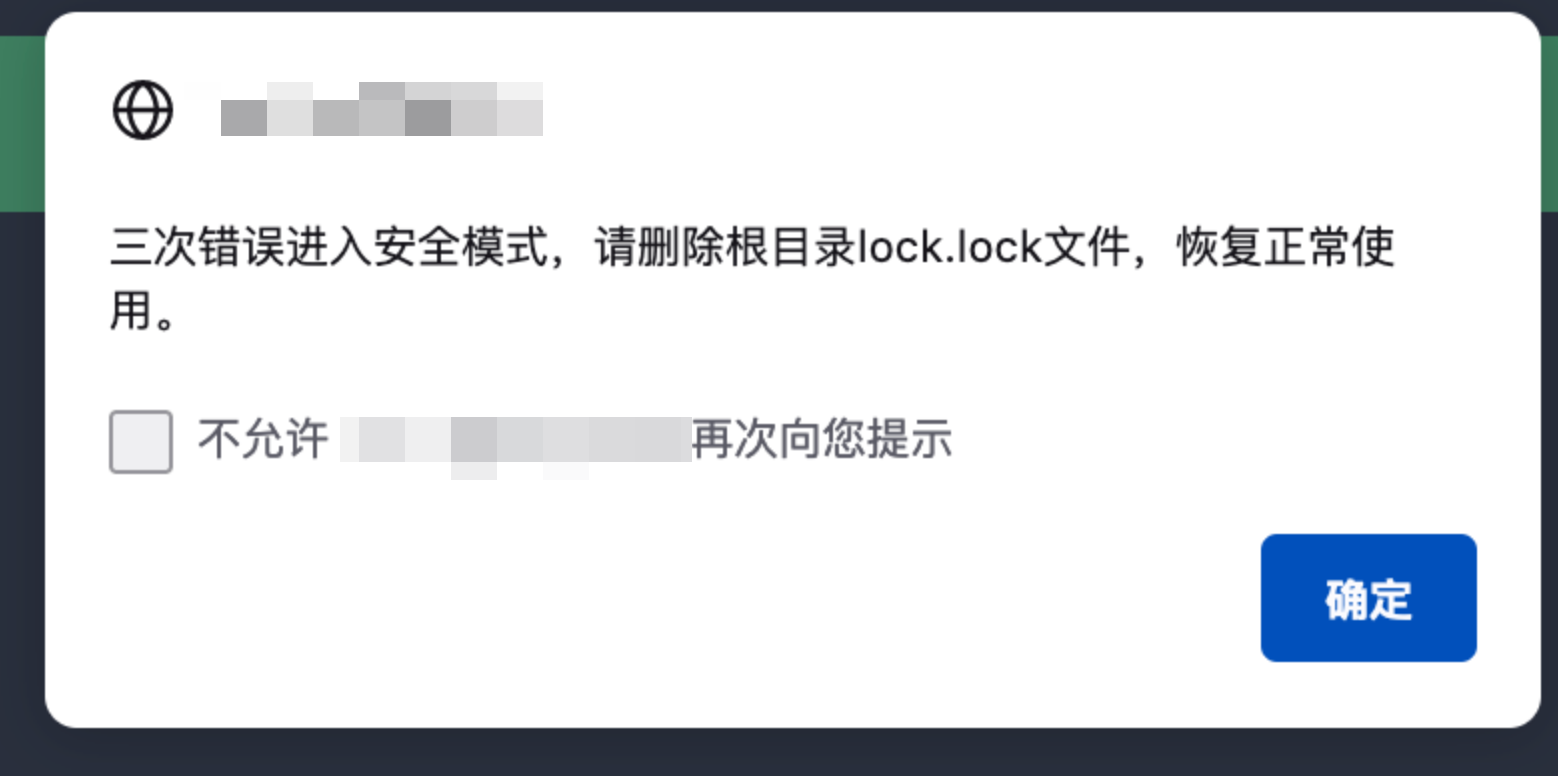

注意:如果有人试过密码超过3次,就会锁死后台,他人也无法访问:

2. 实战

2.1 弱口令

通过弱口令进入后台:

某颜色cms的后台地址是adminx或者adminz,如果是默认口令的话,访问后台之后会直接显示当前使用的是弱口令:

http://127.0.0.1/adminx/

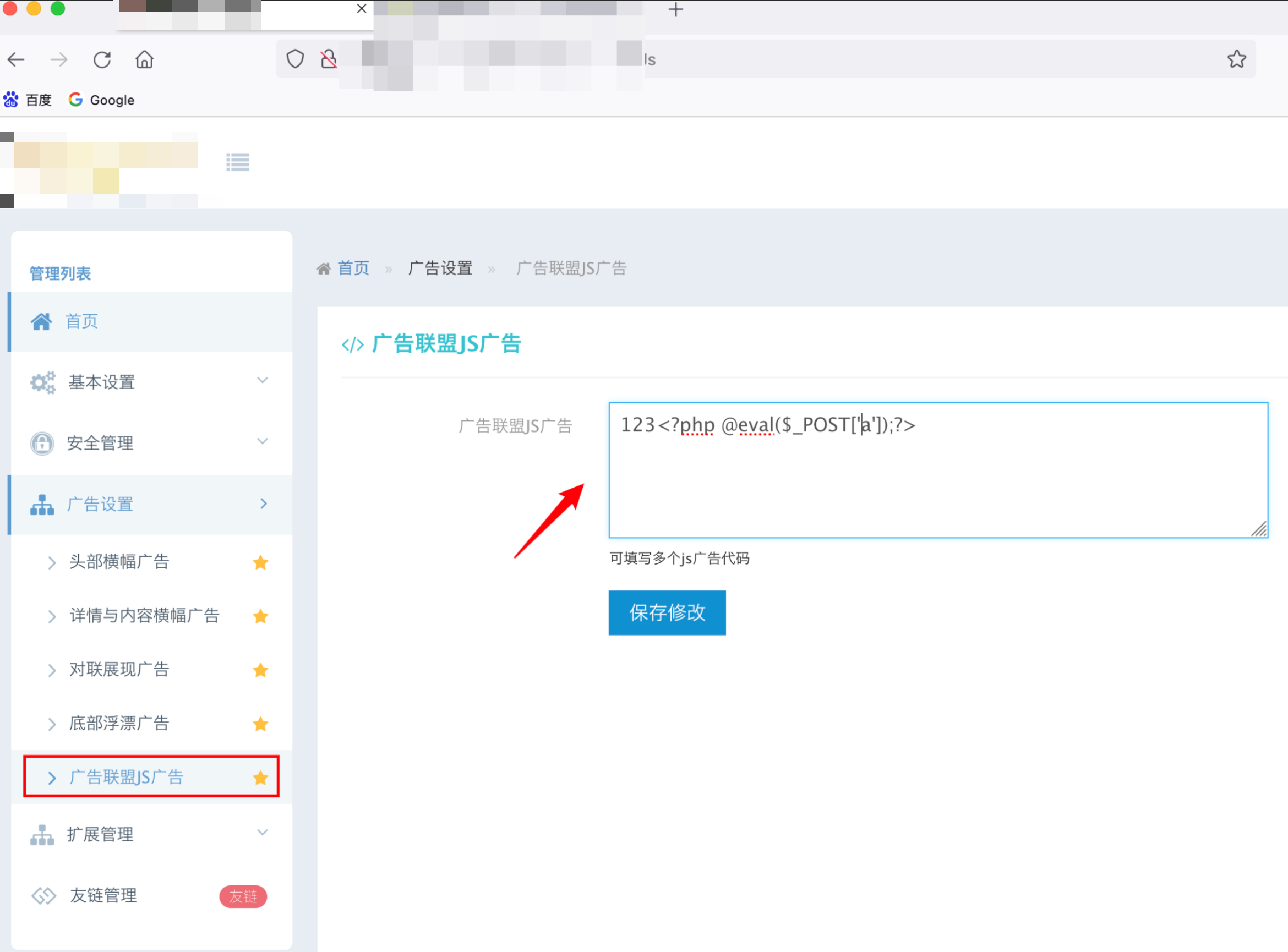

2.2 getshell

方法网上有:

https://cxybb.com/article/weixin_44604541/116591145

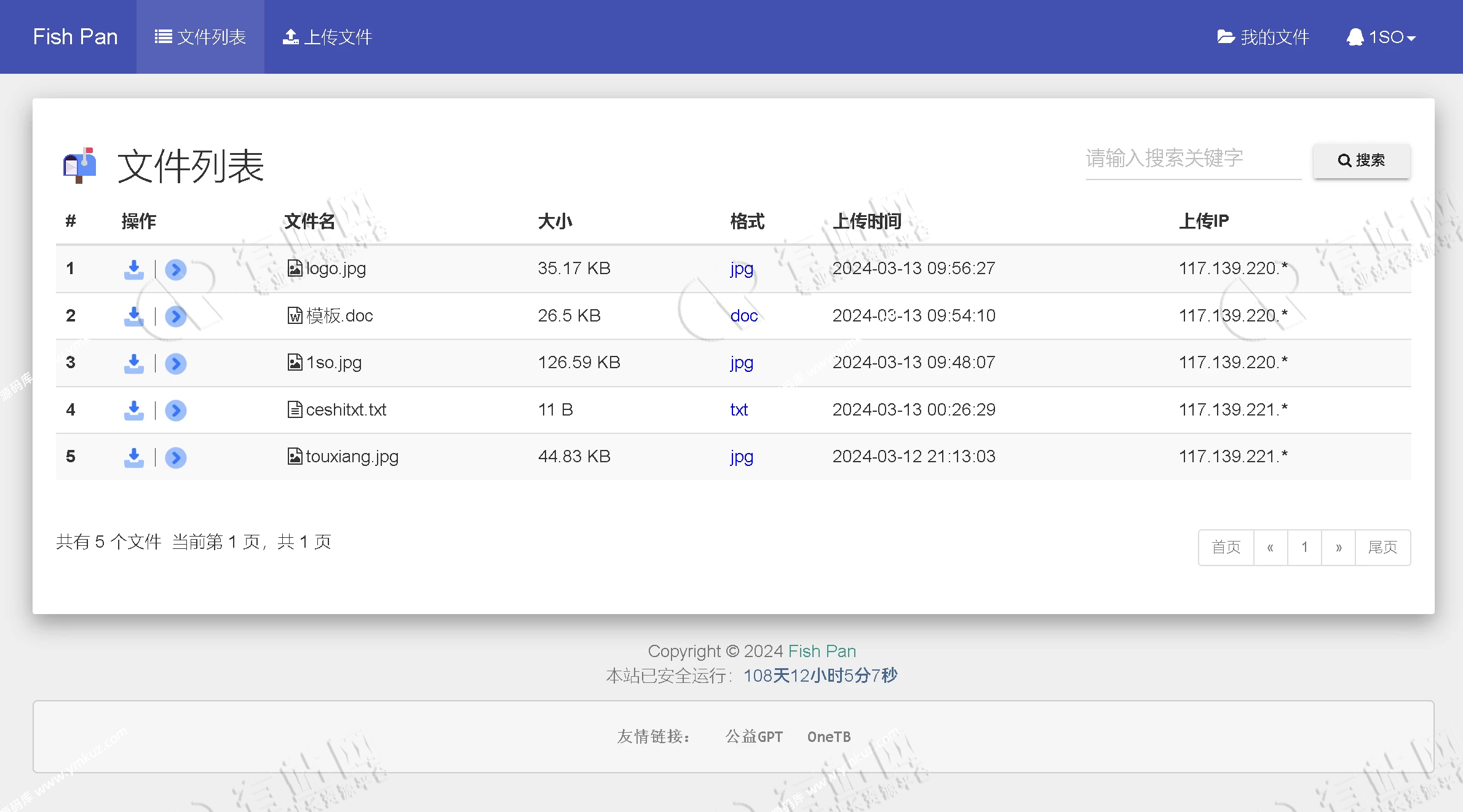

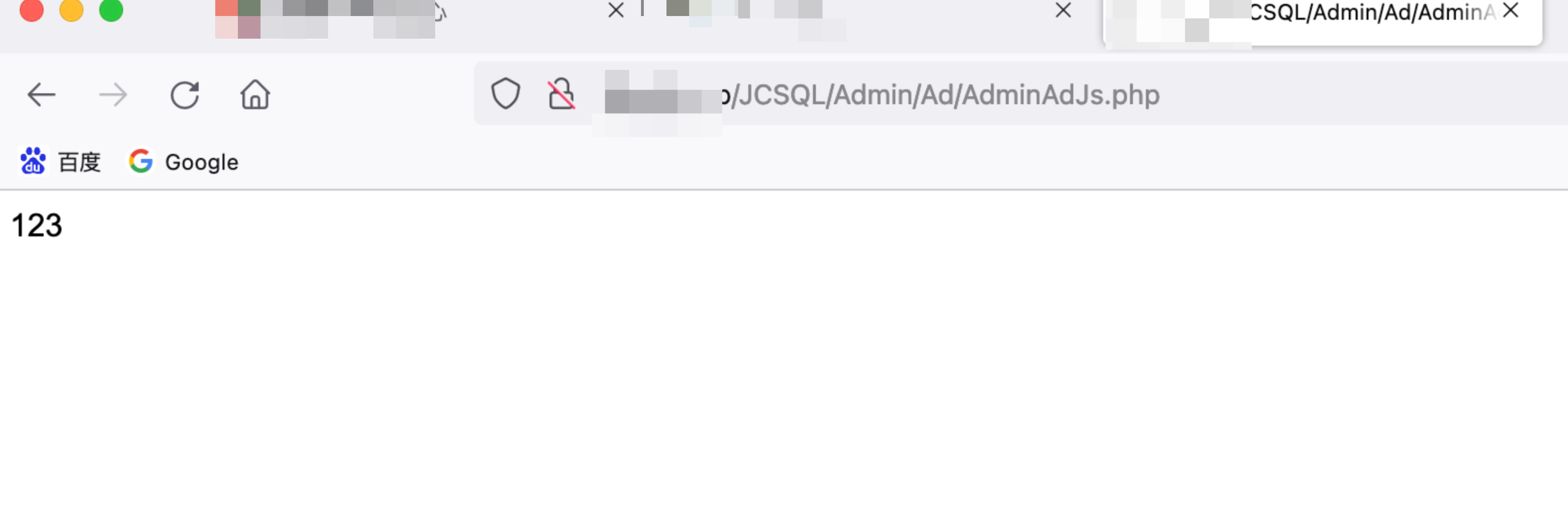

然后构造连接访问:

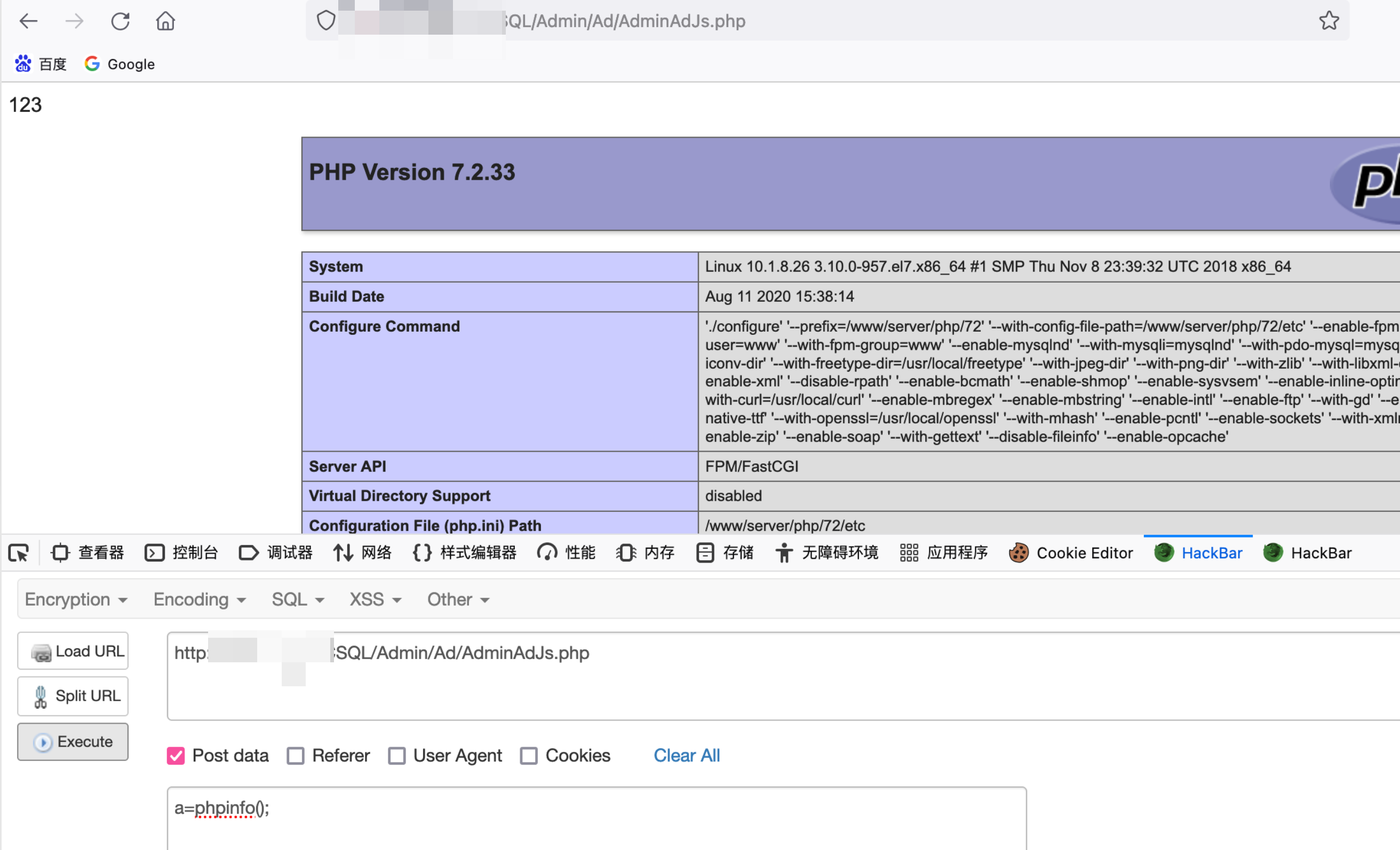

http://127.0.0.1/JCSQL/Admin/Ad/AdminAdJs.php

试试phpinfo界面:

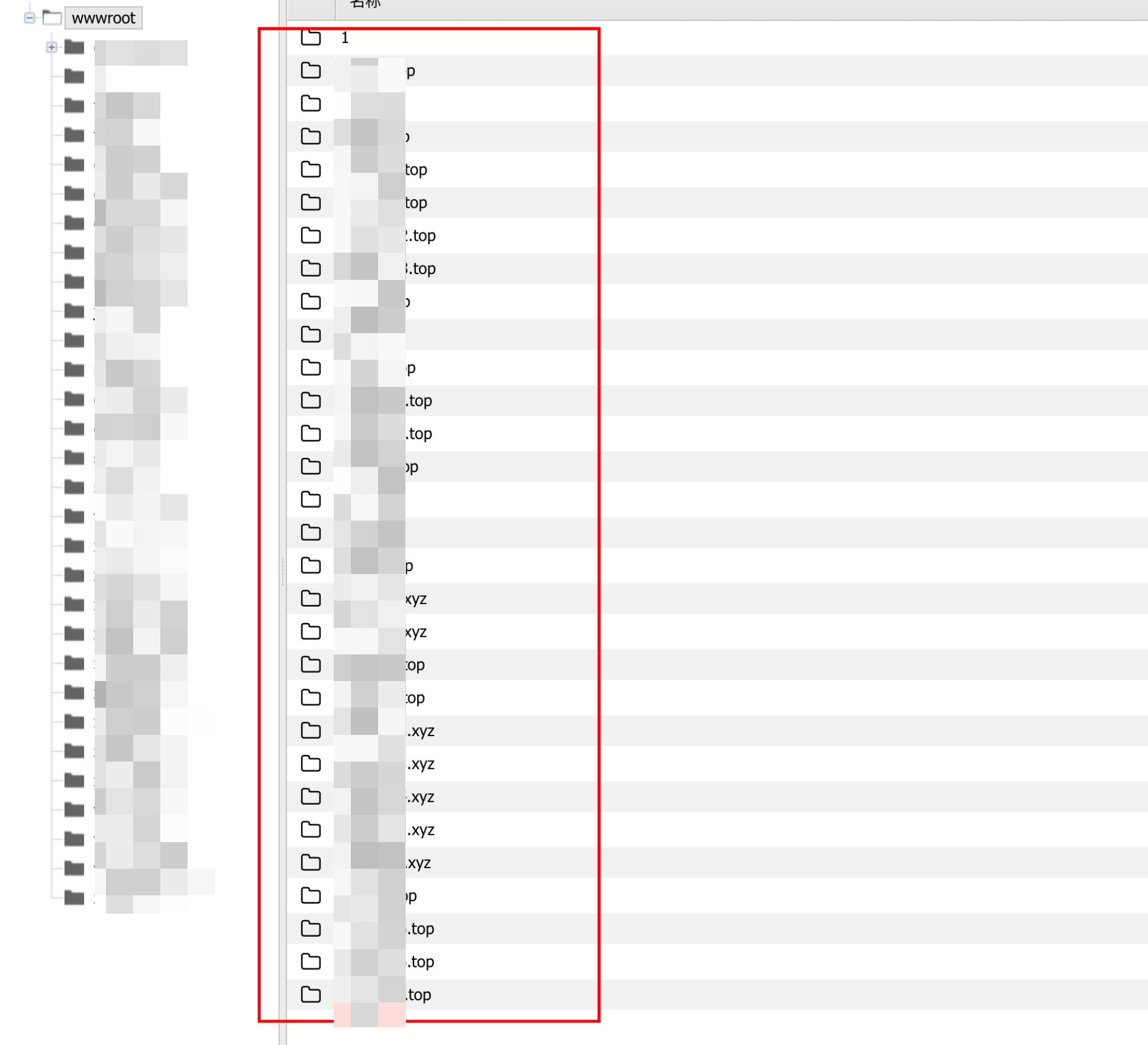

2.4 旁站

3. 总结

这种站用的很多,但是关于使用弱口令的却不多,提权的话,这里面也分为很多种,如果是收费版bt的话,在已知机器存在提权漏洞的情况下,是可以bypass提权的,不过难度很高,步骤有点复杂,我后来在其他师傅的手把手帮助下提权成功过。因为没有记录,在这就不写了。